קיה תיקנה זה עתה פגיעות קריטית במערכת שלה, המאפשרת להאקרים לגשת מרחוק לפונקציות של כלי הרכב שלה באמצעות לוחית הרישוי בלבד. אירוע זה מדגיש את אתגרי הבטיחות הקשורים לתכונות המחוברות של מכוניות מודרניות, במיוחד מכוניות חשמליות, אבל לא רק.

ליקוי אבטחה גדול שתוקן על ידי קיה

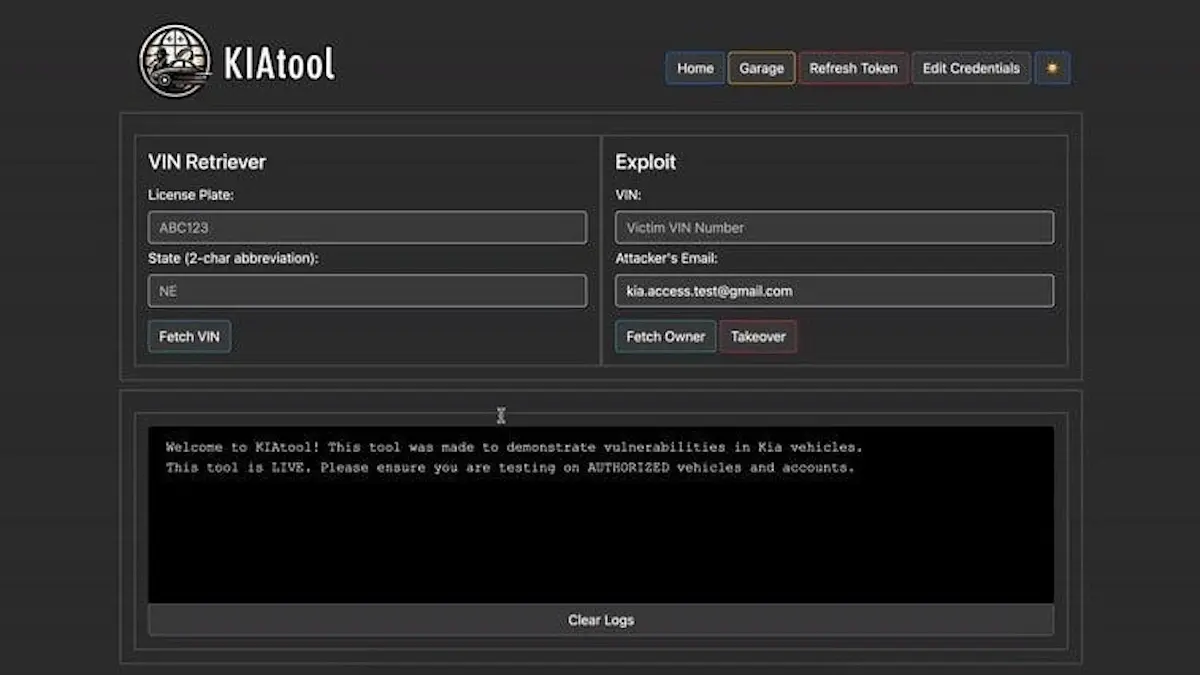

חוקרי אבטחה אכן גילופגם במערכותקדימה, ניצול באג בפורטל האינטרנט המשמש את הסוחרים להפעלת כלי רכב ולניהול תכונות מחוברות. על ידי מניפולציה של מערכת זו, ניתן היה לשנות את כתובת הדואר האלקטרוני המשויכת לרכב, מה שאפשר לעשות זאתלקחת את זה בשלט רחוק. צוות החוקרים, בראשותו של סם קארי, הוכיח שדי לדעת את לוחית הרישוי כדי לגשת למספר פונקציות כמו נעילה, התנעה או אפילו איתור הרכב. לכן זה רחוק מלהיות טריוויאלי.

סיכון אמיתי לנהגים

פרצת האבטחה חשפה לא רק את הפונקציונליות הבסיסית של כלי הרכב, אלא גם את המידע האישי של הבעלים, כמו שמם, מספר הטלפון והכתובת שלהם. ניצול פגיעות זו אפשר לתוקף להוסיף את עצמו כמשתמשרוּחַ

של הרכב, ללא ידיעת הבעלים החוקיים. לפי סם קארי,פגם זה השפיע על דגמים רבים שיוצרו בין 2013 ל-2025, כולל קיה ספורטאז', K5, Seltos ו-EV6, אם להזכיר כמה. למרבה המזל, חוקרים הודיעו לקיה ביוני האחרון, ויצרנית הרכב פרסה במהירות תיקון, ואמרה שלא דווח על ניצול זדוני.

הפרטים, טכניים ככל שהם מרתקים, נמצאים כולם בבלוג של החוקר,אתה יכול לגשת אליו על ידי לחיצה על הקישור הבא.

זו לא בעיה חדשה

פגם זה אינו מקרה בודד בתעשיית הרכב. אֶשׁתָקַד,קדימהוגם חברת האם שלה יונדאי נאלצה להתמודד עם גל גניבות עקב אפגיעות נוספת המאפשרת להתניע רכבים מסוימים ללא מפתח, באמצעות מברג וכבל USB בלבד. פגם זה זכה לפרסום נרחב ב-TikTok, ועודד גנבים רבים להשתמש בו. אירוע חדש זה מראה כי אבטחת המערכות המחוברות מהווה אתגר מתמיד עבור היצרנים, למרות האמצעים הרבים שננקטו וההשקעות לתיקון הבעיות.

ערנות נשארת חיונית

גם אם קיה תיקנה את הפגם הזה, מומחים, כמו סם קארי, מציינים שפגיעות נשארות מציאות עבור כלי רכב מחוברים.על המשתמשים לשמור על ערנותלהתמודד עם עדכוני האבטחה המוצעים עבור כלי הרכב שלהם, באותו אופן כפי שהם היו עושים עבורםמַחשֵׁבאו הסמארטפון שלהם!